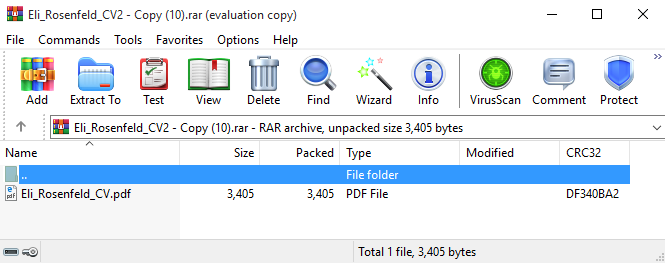

ช่องโหว่ใน WinRAR ที่มีรหัส CVE-2025-8088 ถูกใช้เป็นช่องโหว่แบบ Zero-Day ในการโจมตีฟิชชิ่งเพื่อติดตั้งมัลแวร์ RomCom โดยช่องโหว่นี้เป็นประเภท Directory Traversal ที่อนุญาตให้ไฟล์ในไฟล์เก็บถาวรที่ออกแบบมาเป็นพิเศษถูกแตกไฟล์ไปยังเส้นทางที่แฮกเกอร์กำหนด ปัญหานี้ได้รับการแก้ไขแล้วใน WinRAR เวอร์ชัน 7.13

ช่องโหว่นี้ส่งผลกระทบต่อ WinRAR รุ่นก่อนหน้า, RAR สำหรับ Windows, UnRAR, และ UnRAR.dll โดยแฮกเกอร์สามารถสร้างไฟล์เก็บถาวรที่แตกไฟล์ปฏิบัติการไปยังเส้นทาง autorun เช่น โฟลเดอร์ Startup ของ Windows เมื่อผู้ใช้ล็อกอิน ไฟล์เหล่านี้จะทำงานโดยอัตโนมัติ นำไปสู่การรันโค้ดจากระยะไกล ส่วน RAR สำหรับ Unix และ Android ไม่ได้รับผลกระทบ

การโจมตีนี้ถูกค้นพบโดยทีมนักวิจัยจาก ESET ซึ่งระบุว่าแฮกเกอร์กลุ่ม RomCom ซึ่งมีความเชื่อมโยงกับรัสเซีย ใช้ช่องโหว่นี้ในอีเมลฟิชชิ่งที่มีไฟล์ RAR แนบมาเพื่อติดตั้งมัลแวร์ RomCom ซึ่งเป็นแบ็คดอร์ที่ใช้ในการขโมยข้อมูลและโจมตีแรนซัมแวร์ เช่น Cuba และ Industrial Spy

เนื่องจาก WinRAR ไม่มีฟีเจอร์อัปเดตอัตโนมัติ ผู้ใช้ทุกคนจึงควรดาวน์โหลดและติดตั้ง WinRAR 7.13 จากเว็บไซต์ win-rar.com โดยด่วน เพื่อป้องกันการถูกโจมตีจากช่องโหว่นี้ ซึ่งอาจนำไปสู่ความเสียหายร้ายแรงต่อระบบ

กลุ่ม RomCom เป็นที่รู้จักจากการใช้ช่องโหว่ Zero-Day และพัฒนามัลแวร์ที่ออกแบบมาเพื่อการขโมยข้อมูล การคงอยู่ในระบบ และการเป็นแบ็คดอร์ โดยมักมุ่งเป้าไปที่การโจมตีเพื่อขโมยข้อมูลประจำตัวและแรนซัมแวร์ ซึ่งแสดงให้เห็นถึงความซับซ้อนและอันตรายของกลุ่มนี้

ESET กำลังจัดทำรายงานเพิ่มเติมเกี่ยวกับการโจมตีนี้ ซึ่งจะเผยแพร่ในภายหลัง ผู้ใช้ควรระวังอีเมลฟิชชิ่งและตรวจสอบไฟล์แนบอย่างรอบคอบ พร้อมทั้งอัปเดตซอฟต์แวร์อย่างสม่ำเสมอเพื่อลดความเสี่ยงจากการถูกโจมตี