Google API Keys รุ่นเก่าทำพิษ กลายเป็นช่องโหว่ให้แฮกเกอร์แอบใช้ Gemini ฟรี

อาจทำเจ้าของบัญชีแบกค่าใช้จ่ายอ่วม

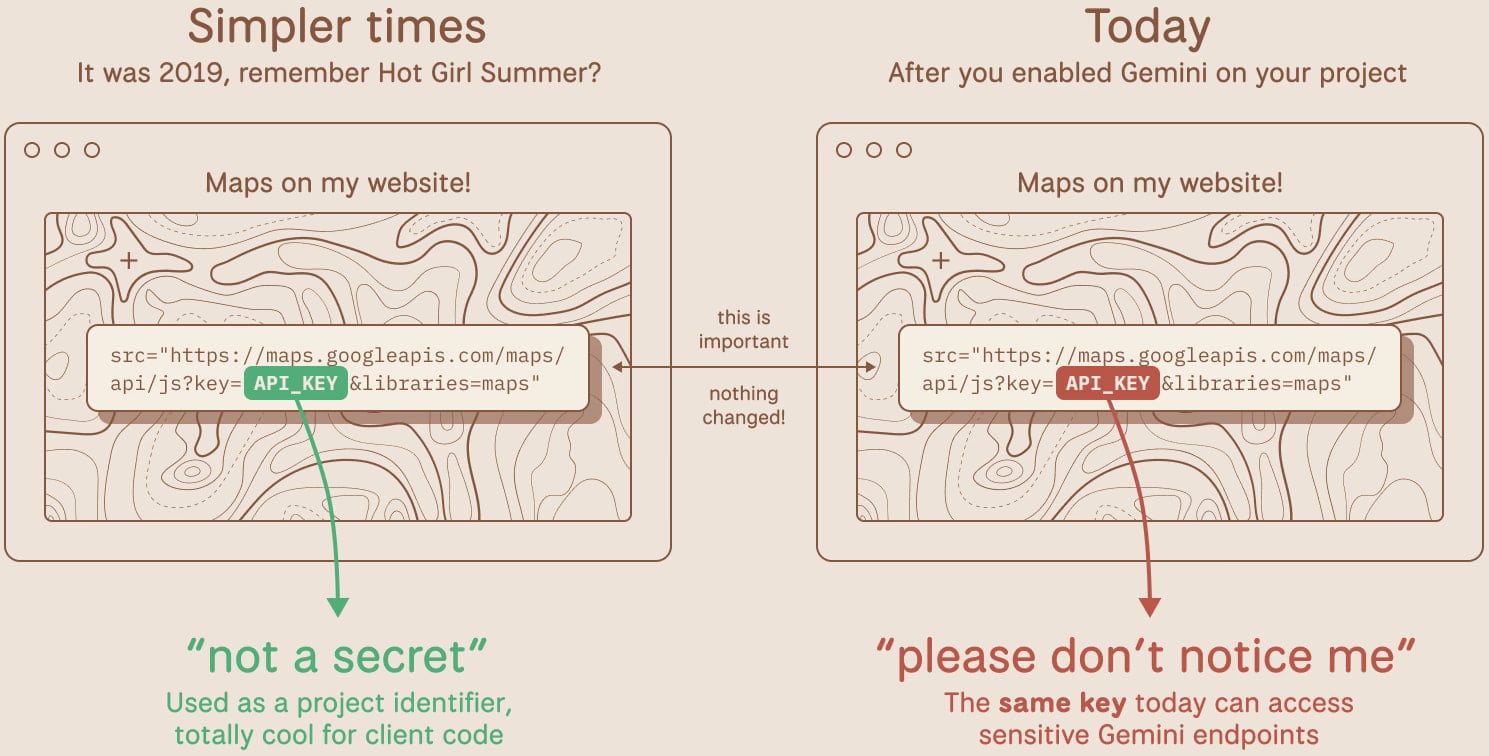

กลายเป็นประเด็นความปลอดภัยที่น่าตกใจเมื่อทีมนักวิจัยจาก TruffleSecurity ค้นพบว่า API keys ของ Google ที่เคยถูกมองว่าไม่อันตรายและสามารถใส่ไว้ใน Code ฝั่ง Client ได้อย่างเปิดเผย เช่น กุญแจสำหรับแสดงผล Google Maps หรือ YouTube บนเว็บไซต์ กลับกลายเป็นช่องทางที่แฮกเกอร์สามารถใช้ล็อกอินเข้าถึงบริการ Gemini AI ได้ทันที หลังจากที่ Google มีการอัปเดตระบบให้กุญแจเหล่านี้รองรับบริการใหม่ๆ โดยที่นักพัฒนาหลายคนไม่ทันตั้งตัว

ปัญหาใหญ่ที่เกิดขึ้นคือในอดีต Google Cloud API keys มักถูกใช้เพื่อดึงฟีเจอร์พื้นฐานมาแสดงบนเว็บ ซึ่งไม่ใช่ข้อมูลลับที่ต้องปิดบัง แต่เมื่อมีการเปิดตัว Gemini เข้ามา Google ได้กำหนดให้กุญแจชุดเดิมเหล่านี้สามารถใช้ยืนยันตัวตนเพื่อเรียกใช้งาน AI ได้ด้วย ส่งผลให้กุญแจที่เคยฝังอยู่ใน JavaScript สาธารณะมานานหลายปี กลายเป็นตั๋วฟรีให้ผู้ไม่หวังดีเข้ามาขโมยใช้งานสิทธิ์การประมวลผล LLM หรือเข้าถึงข้อมูลส่วนตัวในโปรเจกต์นั้นได้ง่ายๆ

จากการตรวจสอบฐานข้อมูลเว็บไซต์ยอดนิยมในช่วงปลายปี 2025 นักวิจัยพบ API keys ที่ยังใช้งานได้และถูกเปิดเผยต่อสาธารณะมากกว่า 2,800 ชุด ซึ่งรวมถึงกุญแจของสถาบันการเงินยักษ์ใหญ่ บริษัทด้านความปลอดภัย และแม้กระทั่งในโครงสร้างพื้นฐานของ Google เอง โดยความน่ากลัวคือการเรียกใช้งาน Gemini API นั้นมีค่าใช้จ่าย ซึ่งหากแฮกเกอร์นำไปใช้จนเต็มโควตา อาจสร้างภาระค่าใช้จ่ายให้เจ้าของบัญชีสูงถึงหลักพันดอลลาร์ต่อวันเลยทีเดียว

หากลองคำนวณเป็นเงินบาท ค่าเสียหายจากการถูกขโมยสิทธิ์ใช้งาน API นี้อาจสูงถึง 36,000 บาท ถึง 100,000 บาทต่อวัน ขึ้นอยู่กับโมเดลและปริมาณข้อมูลที่ถูกดึงไปใช้ ซึ่งทางนักวิจัยได้แจ้งเรื่องนี้ให้ทาง Google ทราบตั้งแต่เดือนพฤศจิกายนปีที่แล้ว ก่อนที่ Google จะยอมรับว่าเป็นช่องโหว่ประเภทการยกระดับสิทธิ์ในบริการเดียว (Single-service privilege escalation) เมื่อวันที่ 13 มกราคม 2026 ที่ผ่านมา

ล่าสุดโฆษกของ Google ได้ชี้แจงว่าได้รับทราบปัญหาและดำเนินการแก้ไขร่วมกับนักวิจัยแล้ว โดยมีการเพิ่มมาตรการเชิงรุกเพื่อตรวจจับและบล็อก API keys ที่หลุดออกไปไม่ให้เข้าถึง Gemini ได้ พร้อมทั้งปรับปรุงระบบ AI Studio ให้กุญแจใหม่ๆ มีขอบเขตการใช้งานเฉพาะเจาะจงมากขึ้นเพื่อป้องกันการนำไปใช้ข้ามบริการในลักษณะนี้อีกในอนาคต

สำหรับใครที่เป็นนักพัฒนาโปรแกรมหรือเจ้าของเว็บไซต์ แนะนำให้รีบไปเช็กใน Google Cloud Console ว่าโปรเจกต์ของตนเองมีการเปิดใช้งาน Generative Language API ทิ้งไว้โดยไม่จำเป็นหรือไม่ และควรตรวจสอบ API keys ทั้งหมดว่ามีการจำกัดสิทธิ์การใช้งาน (API Restrictions) ไว้อย่างถูกต้องหรือเปล่า หากพบว่ากุญแจชุดไหนเคยหลุดออกไปใน Code สาธารณะ ให้รีบทำการเปลี่ยน (Rotate) กุญแจใหม่ทันทีเพื่อความปลอดภัย